Web应用防火墙(WAF)规则用于定义如何检查应用的HTTP/HTTPS Web流量(请求)、在请求中查找的参数和条件的位置和内容以及在请求与这些定义相符时WAF应采取的操作。安全政策由一组安全规则构成。

由于应用不断增加新的服务与页面以及威胁态势愈演愈烈,安全政策需要定期更新。更新安全政策意味着更新和微调构成该安全政策的一套规则,以应对最具相关性的安全威胁并满足应用的需求。

Learn more in our detailed guide to WAF security.

每个WAF均有一套开箱即用的基本规则。在大多数情况下,这些规则是基于某些已知签名、不良声誉IP列表等黑名单。

WAF越完善,预定义规则集就越广泛、稳健且相关,能够应对最新的网络安全威胁。尽管这些是预定义规则,但WAF提供商必须持续不断地更新这些规则,以确保他们的客户免受最新威胁的侵害。

高级WAF让分析师、安全专家和其他用户可以使用粒度自定义选项定义高级规则,以提高其应用的安全性和性能并减少应用服务器上的网络负载。

自定义规则的一些示例如下:

-

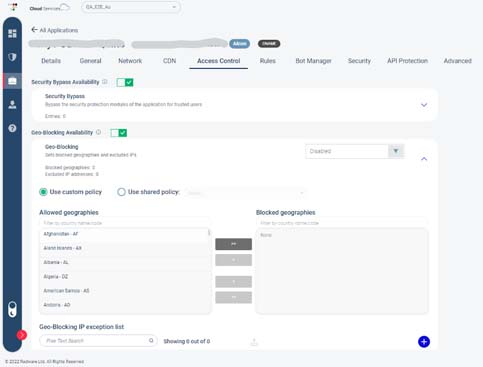

根据IP地址或标头阻止对网站特定部分的访问

-

防止搜索引擎僵尸程序访问网站

-

将流量重定向至维护页面

规则通常由规则元数据、一组条件和一个操作组成。

元数据

对于每项规则,您可以设置规则名称和规则描述。规则元数据信息用于描述规则,也是触发规则时生成的安全事件的一部分。您还可以将规则状态设置为启用或禁用。

条件

条件用于通过将条件与请求的内容相匹配以触发规则。对于每项规则,您可以设置多个条件。

操作

如果请求符合规则的条件部分描述的条件,则将执行操作。可执行的操作取决于所选的规则类型。

规则通常根据其操作类型分为四组:

优先级

在大多数行业标准的WAF中,HTTP/S请求根据预定义的优先级与规则进行匹配。例如,重定向规则 → 安全规则 → 重写规则,而且在每个组中,您可以设置该组中现有规则的内部优先级

Radware WAF安全政策由两种类型的规则组成——预定义规则和自定义规则。

预定义规则

这套规则使Radware WAF成为一款独特的一站式解决方案。其中一些规则由Radware的高级机器学习算法和Radware数据湖自动生成,一些规则由Radware的后端网络专家团队更新,还有一些规则由Radware的ERT Active Attackers Feed(例如,Radware的全球情报,蜜罐、诱骗联网、设备指纹等)生成

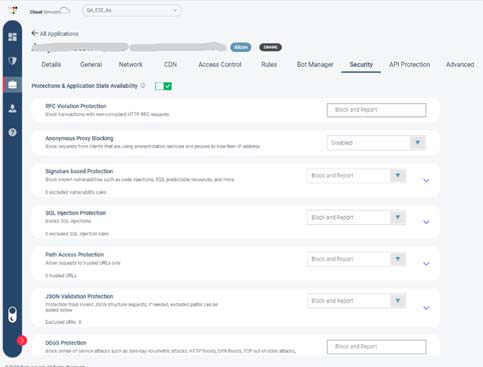

这些规则是动态的,并且会不断调整以抵御最新的威胁。Radware预定义WAF规则的一些类型如下:

-

基于签名的保护

-

SQL注入保护

-

DDoS protection

-

Jason验证保护

自定义规则

Radware自定义WAF规则是高级规则,包含用于高级应用流量控制和操纵的配置和设置。Radware自定义规则的六个主要类别如下:

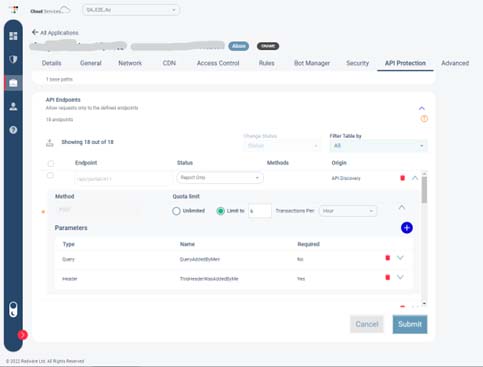

当WAF将被动(定义禁止内容并接受其余内容)和主动(定义允许内容并拒绝其余内容)安全模型相结合时可提供对合法流量影响最小的最佳安全保障。将这两种模型结合起来可以实现细化和准确的策略定义,从而避免误报和漏报。被动安全模型保护的依据是针对已知漏洞的最新签名,提供最准确的应用漏洞利用检测和拦截技术。主动安全模型可用于遏止零日攻击。主动安全规则和机制支持为所有客户端输入定义值的类型和值的范围,包括编码输入并采用结构化格式(如XML和JSON)。主动安全配置文件将用户输入限制在应用正常运行所需的范围内,从而阻止零日攻击。

使用上述安全模型需要定义政策和规则,这有时可能需要大量人工。构建安全政策通常需要管理人员保持严谨,同时系统仍有可能因人为错误而容易受到攻击。高级WAF解决方案应该能够使用自动化来降低拥有成本并避免与此类人工流程相关的人为错误。

什么是自动策略生成

为了减少制定主动安全政策所涉及的工作并避免出现人为错误的风险,WAF应该提供基于机器学习功能的自动策略生成,以实现自动规则定义和维护。自动策略生成的基础通常是明确和分析合法应用事务,并在此基础上制定“允许”规则的能力。

什么是持续策略优化?

必须不断优化安全政策以保持高安全级别并最大程度地减少误报,以免安全政策妨碍合法流量。若要在避免提高运营成本和人工干预的情况下实现这两者,则需要一款能够定期自动审查日志文件和人工智能的应用保护解决方案

其他资源